La estrategia usada consistía en almacenar la información en una página web específica que ellos mismos crearon

Cibercriminales hacen públicas en Google miles de contraseñas robadas mediante phishing

Investigadores han destapado una campaña de 'phishing' a gran escala, descubriendo que los cibercriminales han dejado de forma accidental contraseñas y credenciales robadas al alcance de cualquiera a través de una búsqueda en Google.

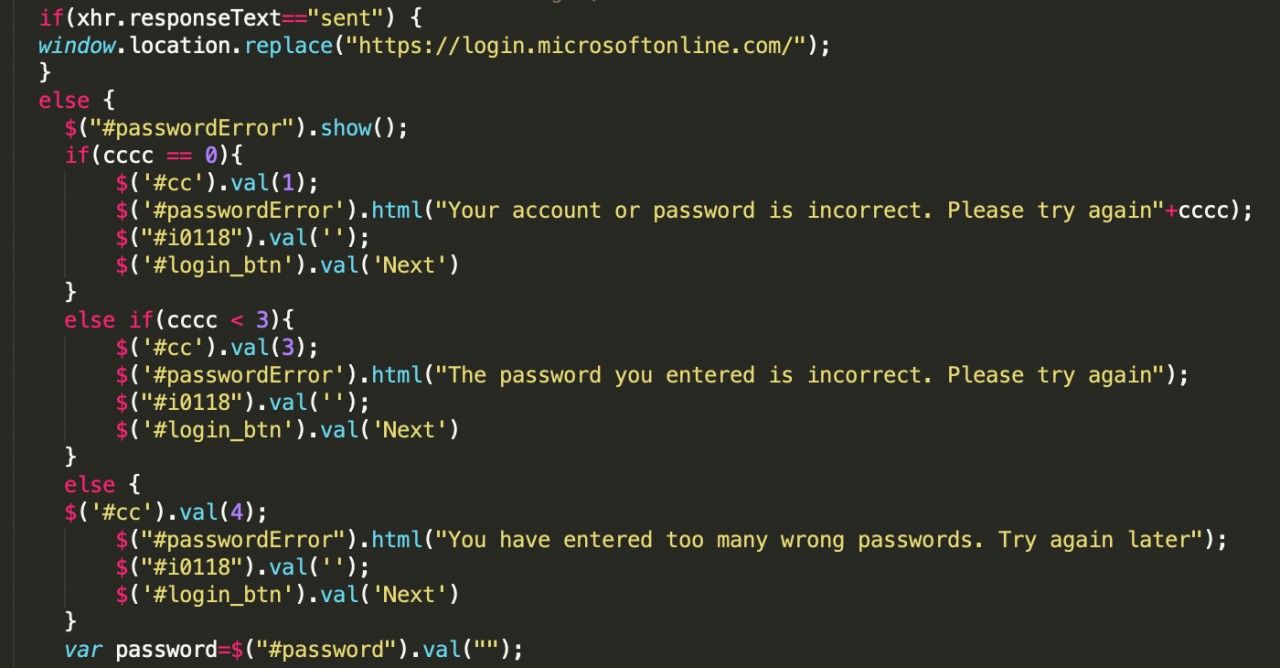

La campaña de 'phishing', explican desde Check Point Research y Otorio, comenzó el pasado mes de agosto mediante el envío de correos electrónicos que se hacían pasar por notificaciones de escaneado de Xerox. En los 'emails' se instaba a los usuarios a que abrieran un archivo malicioso adjunto en formato HTML que evadía el filtro de protección avanzada de amenazas (ATP) de Microsoft Office 365.

Una vez abrían dicho documento, las víctimas eran redirigidas a una página de inicio de sesión. De esta manera, los ciberdelincuentes pudieron sustraer las credenciales de más de mil víctimas, como informan desde Check Point en un comunicado.

Tras ser extraídos los datos, se enviaron y almacenaron en un archivo de texto alojado en servidores de WordPress controlados por los ciberdelincuentes. Sin embargo, y debido a un error en la cadena de ataque, los delincuentes que estaban detrás de esta campaña de 'phishing' terminaron exponiendo estos datos en Internet, ya que la carpeta donde estaban almacenados fue indexada por Google.

Una vez indexados los documentos, la información pasó automáticamente a estar visible para todo el público. Para acceder a ella, tan sólo hay que realizar una búsqueda en Internet.

Según ha explicado el director técnico de Check Point para España y Portugal, Eusebio Nieva, "la estrategia de los cibercriminales era almacenar la información robada en una página web específica que ellos mismos crearon para, tras engañar a sus víctimas, recabar todos los datos almacenados en estos servidores".

Sin embargo, "lo que no pensaron es que si ellos eran capaces de rastrear la web en busca de esta información, Google también podía. Esta fue claramente una operación de seguridad fallida para los cibercriminales", concluye el directivo.

Una de las estafas más comunes en Internet

Cada año se multiplica el número de ataques diarios de phishing, con lo que se ha convertido en una de las estafas más comunes en la red. Quienes llevan a cabo esta estafa obtienen información confidencial, como contraseñas bancarias o información de tarjetas de crédito.

Ejemplo phising. Foto Check Point

Por tanto, el phishing es un intento de suplantación de identidad: los ciberdelincuentes se hacen pasar por una empresa, institución o servicio conocido y con buena reputación para engañar al usuario y conseguir robar sus datos privados, credenciales de acceso o datos bancarios. Esta práctica fraudulenta se apoya en la ingeniería social, es decir, su éxito se basa en la confianza que se tiene en la empresa o institución a la que suplantan. Por ello, muchas de estas comunicaciones utilizan la identidad de los servicios financieros o bancarios.

En ocasiones, este tipo de prácticas también se usa para infectar los dispositivos con algún tipo de malware (programa malicioso).

¿Cómo detectar una estafa de phishing?

La mayoría de casos de phishing se distribuyen a través del correo electrónico, ya que los ciberdelincuentes cuentan con un gran número de direcciones de email que han recopilado de muy diversas formas. Por tanto, les resulta relativamente sencillo utilizar este medio para difundir sus ataques.

No obstante, también hay otros medios de propagación como las redes sociales, a través de la creación de perfiles y de páginas falsas. Las llamadas telefónicas, tanto a terminales móviles como fijas se incluyen en esta práctica, así como el envío de mensajes SMS/MMS a números de teléfonos móviles, más conocido como Smishing.